Zaczniemy od „Uważaj na to, do którego Facebooka masz dostęp podczas logowania”. Jest bardzo możliwe, że strona na Facebooku, do której uzyskałeś dostęp, nie jest oficjalną stroną w chwili, gdy wchodzisz użytkownik / adres e-mail i hasło uzyskać dostęp do konta na Facebooku, w rzeczywistości wysłać je do złych facetów innych firm.

Ten proces, za pomocą którego jeden strona internetowa jest klonowana (zrobił kopię oficjalnego), aby wprowadzić w błąd nieświadomych użytkowników i uzyskać poufne dane, nazywa się "phishing”. Każdego roku tysiące klientów banków wpada w pułapkę przestępców stosujących tę metodę. W ten sposób kończą bez pieniędzy na kontach lub z poufnymi informacjami, które wyciekły do stron trzecich.

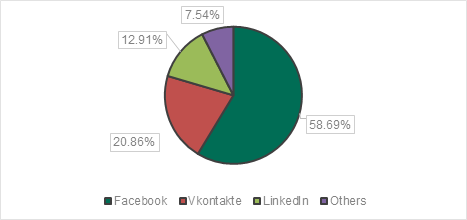

Wśród sieci społecznościowych (społeczności network), Facebook jest najbardziej sklonowaną siecią społecznościową, W raporcie anty-phishing al Kaspersky Lab Okazuje się, że Facebook „jest właścicielem” 60% sklonowanych stron sieci społecznościowych. I to dopiero w I kwartale 2018 r. (I kwartał 1).

W szczególności, Kaspersky przerwał setki milionów prób zaprzestania odwiedzania fałszywych stron na Facebooku.

Jak zrobić phishing i dlaczego strony Facebooka są klonowane

O klonowaniu mówiliśmy nieco wyżej. Zostaje wykonana wierna kopia strony logowania na Facebooku, w której użytkownicy są poproszeni wprowadź dane osobowe dla tworzenie nowego konta na Facebooku lub być uwierzytelniać z istniejącym. W obu przypadkach proces rejestracji i uwierzytelniania nie będzie działał i wymagane będą dodatkowe informacje, aby "zweryfikować tożsamość”. Te informacje są danymi osobowymi i danymi karty kredytowe lub debetowe, Wszystkie te informacje wprowadzone przez ofiarę nie dotrą do Facebooka, ale do sprawców.

Ponadto w przypadku ofiar, które miały już konto na Facebooku, uzyskanie nazwy użytkownika i hasła przez przestępcę może dostarczyć cennych informacji. Hasła bankowe i informacje przesyłane w wiadomościach Facebook Messenger, dane osobowe i inne poufne dane, z których mogą korzystać przestępcy.

Kolejnym niebezpieczeństwem jest phishing na Facebooku, dokonywany na prawdziwych kontach ofiar. Te konta służą do publikowania lub wysyłania linków do stron phishingowych w wiadomościach. Przyjaciele na Facebooku mogą sądzić, że jest to zaufany link, jeśli pochodzi od znanej osoby.

Facebook nie jest jedyną siecią społecznościową atakowaną przez przestępców. VK (sieć społeczna w Rosji) i LinkedIn są również częstym celem ataków typu phishing. Jednak miliardy aktywnych użytkowników Facebooka 2.13 wysyłają go na szczyt najbardziej sklonowanych sieci społecznościowych.

Fakt, że cele złoczyńców są osobistymi kontami użytkowników tak zwanych użytkowników sieci, pokazuje nam ponownie, jak ważne są nasze dane osobowe. Mogą one być wykorzystywane zarówno do osiągnięcia szybkiego zysku poprzez uzyskanie informacji bankowych, jak również do manipulacji lub orientacji w kierunkach dyktowanych przez podmioty lub osoby.

Cyberprzestępcy nieustanne poszukiwanie nowych sposobów trafiania w użytkowników i unikanie poufnych danych. Dlatego bardzo ważne jest, aby dobrze dbać o swoje zachowanie w Internecie, aby uniknąć stania się następny cel.

Co musisz zrobić, aby nie stać się ofiarą oszustwa typu phishing / phishing

1. Najbardziej znana metoda oszustwa jest z pomocą bezpłatne sieci Wi-Fi, Po nawiązaniu połączenia z publiczna sieć bezprzewodowa z laptopa lub telefonu komórkowego, z którego nie może wiedzieć, że strona internetowa firmy Facebook, PayPal lub bank, jest prawdziwe.

Przestępcy mogą tworzyć klony oficjalnych stron w sieci bezprzewodowej, a znalezienie tego jest prawie niemożliwe, jeśli nie masz wiedzy informatycznej.

Nie wchodź do niego mobilna aplikacja banku nie jest bardzo bezpieczny z publicznej sieci bezprzewodowej. Poufne dane można odszyfrować / przechwycone wewnątrz sieci. W związku z tym, nie używaj publicznych sieci bezprzewodowych niż w przypadku aplikacji i dostępu do stron internetowych, które nie wiążą się z poufnym transferem danych.

2. Zawsze sprawdzaj adres internetowy linków przychodzących pocztę lub czat, zanim je klikniesz, aby je otworzyć. Za słowem linku można ukryć adres internetowy phishingu.

Mały przykład. Możesz otrzymać wiadomość w wiadomości e-mail, do której będzie Cię zachęcać odwiedź pilnie https://facebook.com, w przeciwnym razie twoje konto na Facebooku zostanie zawieszone. Jeśli klikniesz link „facebook.com”, zwykle myślisz, że przeniesie Cię on do strony na Facebooku. Wypróbuj to na linku, który umieściliśmy, a zobaczysz wynik. Otworzy się Google.com, a nie Facebook.com. Przestępca przekieruje Cię na stronę zawierającą wirusy lub phishing, aby zabrać Twoje poufne dane. Dlatego zachowaj ostrożność, zanim klikniesz link.

3. Użyj jednego oprogramowanie antywirusowe zdolny do filtrowania złośliwych stron internetowych. Dostawcy antywirusów nieustannie inwestują w nowe techniki wykrywania i blokowania stron phishingowych. Kaspersky Lab oferuje takie rozwiązania. Niektóre nawet za darmo.

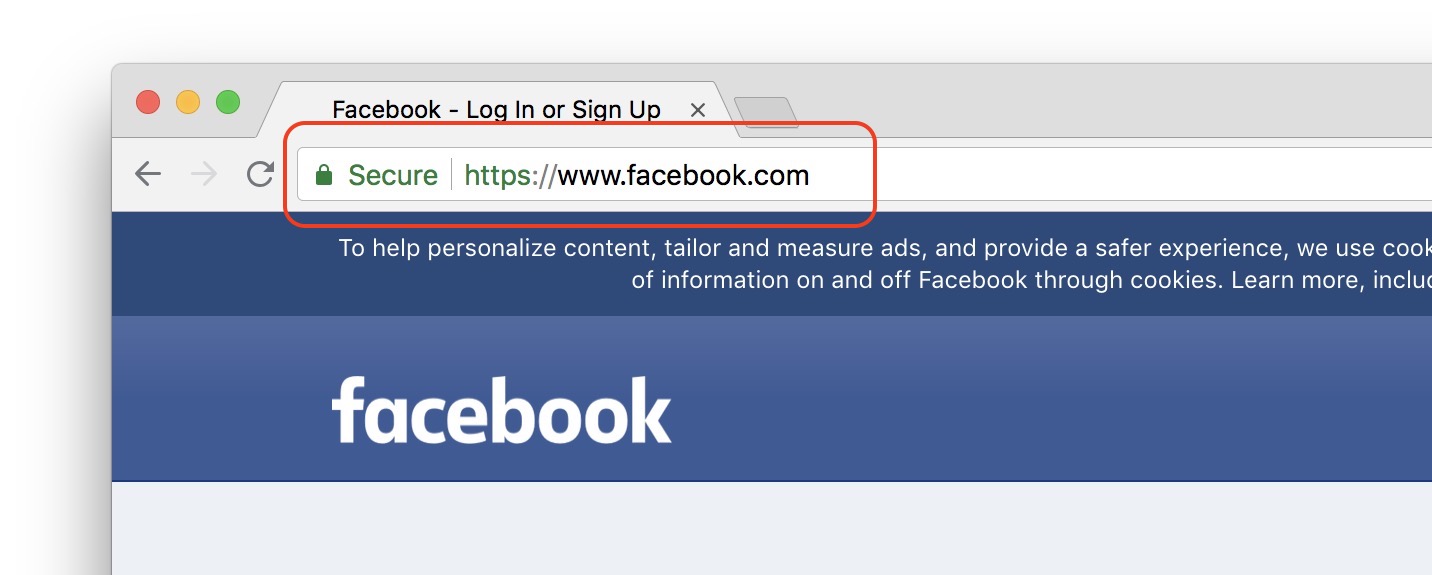

4. Sprawdź, czy strona ma HTTPS i czy Nazwa domeny jest oficjalny.

Strony internetowe bankowości online, sklepy internetowe, społeczny network lub portale reklamowe, wszystkie muszą korzystać z protokołu HTTPS. Zapewnia zaszyfrowany transport danych pomiędzy Twoim komputerem/smartfonem a serwerem, na którym są hostowane.

5. Nigdy nie udostępniaj swoich poufnych danych przez e-mail lub inną metodę komunikacji na czacie. Żaden bank, instytucja ani portal społecznościowy nie poprosi Cię o podanie danych karty bankowej, danych logowania do różnych kont przez e-mail, SMS lub posłańca.

Przestrzeganie tych pięciu punktów znacznie zmniejsza prawdopodobieństwo stania się ofiarą ataku komputerowego, ale nie zapomnij o czujności. Przestępcy zawsze znajdują najbardziej „innowacyjne” metody osiągnięcia swoich celów. Nie zapominajmy, że przed antywirusem był to wirus.